Check Point Research, telah mengungkapkan adanya sebuah aplikasi crypto wallet drainer di Google Play Store yang menggunakan “advanced avoidance techniques” untuk mencuri lebih dari $70.000 dalam lima bulan.

Aplikasi berbahaya ini menyamar sebagai protokol WalletConnect, sebuah aplikasi terkenal di ruang crypto yang dapat menghubungkan berbagai crypto wallet ke decentralized finance app (DeFi).

Baca Juga Crypto Narratives 2024 : Top 5 Aset Kripto di Sektor File Sharing

Perusahaan keamanan tersebut menyatakan dalam sebuah postingan blog pada 26 September bahwa ini merupakan “pertama kalinya drainer secara eksklusif menargetkan pengguna mobile.”

Mereka menambahkan, “Ulasan palsu dan merek membantu aplikasi ini mencapai lebih dari 10.000 unduhan dengan menempati peringkat tinggi di hasil pencarian.”

Lebih dari 150 pengguna tertipu, kehilangan sekitar $70.000. Namun, tidak semua pengguna aplikasi terkena dampak, karena beberapa di antaranya tidak menghubungkan wallet mereka atau menyadari bahwa ini adalah penipuan. Sementara yang lain “mungkin tidak memenuhi kriteria target spesifik malware ini,” kata Check Point Research.

Mereka menambahkan bahwa aplikasi palsu ini tersedia di Google Play Store pada 21 Maret dan menggunakan “advanced avoidance techniques” untuk tetap tidak terdeteksi selama lebih dari lima bulan. Saat ini aplikasi tersebut telah dihapus.

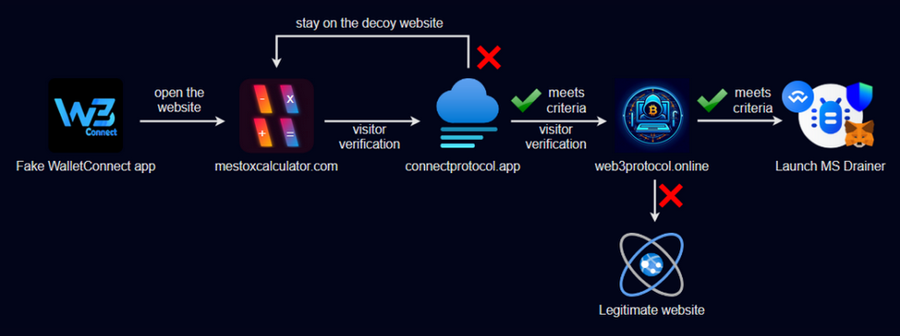

Aplikasi ini pertama kali dipublikasikan dengan nama “Mestox Calculator” dan beberapa kali mengalami perubahan, meskipun URL aplikasi tetap mengarah ke situs web yang tampaknya tidak berbahaya dengan kalkulator.

“Teknik ini memungkinkan penyerang untuk melewati proses review aplikasi di Google Play, karena pemeriksaan otomatis maupun manual hanya akan memuat aplikasi kalkulator ‘tidak berbahaya’ tersebut,” ujar para peneliti.

Bergantung pada lokasi alamat IP pengguna dan apakah mereka menggunakan perangkat mobile, beberapa pengguna diarahkan ke back-end aplikasi berbahaya yang menyimpan perangkat lunak wallet-draining bernama MS Drainer.

Seperti halnya penipuan lain yang dirancang untuk menguras dompet, aplikasi palsu ini meminta pengguna untuk menghubungkan dompet mereka sebuah permintaan yang tidak tampak mencurigakan mengingat cara kerja aplikasi asli.

Pengguna kemudian diminta untuk menerima berbagai izin untuk “memverifikasi wallet” yang memberikan izin kepada alamat penyerang untuk “mentransfer jumlah maksimum aset yang ditentukan,” kata Check Point Research.

“Aplikasi ini mengambil nilai dari semua aset di dompet korban. Pertama, ia mencoba menarik token yang lebih mahal, diikuti oleh token yang lebih murah,” tambah mereka.

“Insiden ini menyoroti semakin canggihnya taktik kriminal siber,” tulis Check Point Research. “Aplikasi berbahaya ini tidak mengandalkan vektor serangan tradisional seperti izin atau keylogging. Sebaliknya, ia menggunakan smart contract dan deep link untuk diam-diam menguras aset setelah pengguna ditipu menggunakan aplikasi tersebut.”

Mereka menambahkan bahwa pengguna harus “berhati-hati terhadap aplikasi yang mereka unduh, bahkan ketika aplikasi tersebut terlihat sah,” dan bahwa toko aplikasi perlu meningkatkan proses verifikasi mereka untuk menghentikan aplikasi berbahaya.

“Komunitas kripto perlu terus mengedukasi pengguna tentang risiko yang terkait dengan teknologi Web3,” kata para peneliti. “Kasus ini menggambarkan bahwa bahkan interaksi yang tampaknya tidak berbahaya dapat menyebabkan kerugian finansial yang signifikan.”

Google belum memberikan tanggapan terhadap permintaan komentar.