Sebuah repositori di GitHub yang seolah-olah adalah bot trading Solana yang resmi, ternyata ketahuan berisi malware pencuri aset kripto. Hati-hati, ya!

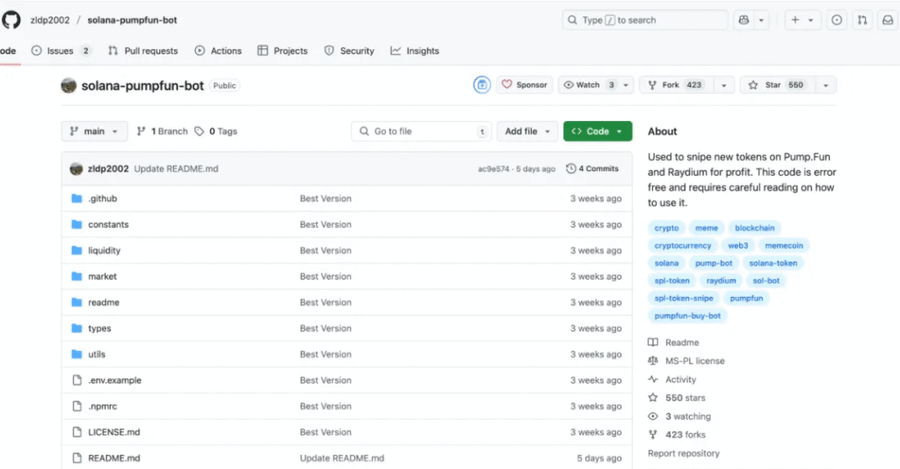

Informasi ini datang dari firma keamanan blockchain SlowMist pada hari Jumat. Repositori jahat itu bernama solana-pumpfun-bot, yang tadinya di-host oleh akun “zldp2002”. Repositori ini diduga meniru alat open-source asli untuk mencuri kredensial pengguna.

SlowMist mulai menyelidiki setelah ada laporan dari seorang pengguna yang dananya dicuri pada Kamis kemarin.

Baca Juga Robinhood Luncurkan Stock Tokens, Blockchain L2, dan Derivatif Kripto Baru

Menurut SlowMist, repositori ini punya jumlah bintang (stars) dan fork yang lumayan tinggi, jadi kelihatannya meyakinkan banget. Tapi, ternyata semua riwayat commit di sana dibuat sekitar tiga minggu lalu, dengan pola kode yang nggak konsisten. Nah, ini dia salah satu ciri yang menurut SlowMist nggak lazim buat proyek yang beneran resmi.

Malware Tersembunyi di Dalam Paket NPM

Proyek penipu ini dibuat dengan Node.js dan pakai library pihak ketiga bernama crypto-layout-utils sebagai dependensi. Tapi, setelah ditelusuri, SlowMist nemuin kalau paket itu ternyata udah dihapus dari registri resmi NPM.

“Setelah diperiksa lebih lanjut, kami menemukan bahwa library ini ternyata diunduh dari repositori GitHub terpisah, bukan dari NPM resmi,” tulis SlowMist. Ini jadi tanda bahaya pertama!

Paket Mencurigakan dengan Kode Terenkripsi Tingkat Tinggi

Tim SlowMist kemudian menganalisis paket tersebut. Mereka nemuin kalau kode di dalamnya udah di-obfuscate (disamarkan/dienkripsi) dengan sangat berat menggunakan alat jsjiami.com.v7. Ini bikin analisis teknis jadi susah banget.

Namun, setelah berhasil di-deobfuscate (dikembalikan ke kode aslinya), ketahuanlah kalau paket itu punya fungsi jahat! Fungsinya adalah memindai file lokal di komputer. Kalau dia nemuin data dompet kripto atau private key, informasi itu bakal langsung diunggah ke server jarak jauh milik si penyerang. Serem banget, kan?

Jaringan Akun dan Repositori Palsu Terbongkar!

Investigasi lebih lanjut SlowMist mengungkap bahwa para pelaku kemungkinan mengendalikan sekelompok akun GitHub. Akun-akun ini dipakai buat me-fork proyek-proyek populer, lalu nyisipin malware, sambil secara artifisial ningkatin jumlah bintang dan fork biar kelihatan terpercaya.

Beberapa repositori hasil fork ini punya ciri-ciri mencurigakan yang sama. Bahkan, ada yang nyisipin paket berbahaya lain bernama bs58-encrypt-utils-1.0.3. Paket ini dibuat pada 12 Juni, yang oleh SlowMist diyakini sebagai awal mula distribusi malware melalui proyek Node.js dan modul NPM berbahaya ini.

Serangan Rantai Pasokan Terus Meningkat

Insiden ini jadi contoh terbaru dari serangan software supply chain yang menargetkan pengguna aset kripto. Dalam beberapa minggu terakhir, modus serupa juga udah nyasar pengguna Firefox lewat ekstensi dompet palsu, serta pakai repositori GitHub buat nyebarin kode pencuri kredensial.

Jadi, buat Anda para pengguna kripto, terutama yang suka nyoba bot trading dari GitHub, selalu waspada dan lakukan pengecekan ekstra sebelum mengunduh atau menjalankan kode apa pun! Pastikan sumbernya benar-benar terpercaya dan cek reputasi repositori serta riwayat commit-nya. Keamanan aset Anda adalah prioritas utama!